En 2024, le coût moyen mondial d’une violation de données a atteint 4,88 M$ selon IBM, et l’IA appliquée à la sécurité réduit en moyenne les coûts de 2,2 M$ tout en accélérant la détection et la réponse. IBM (Cost of a Data Breach 2024)

Ce chiffre n’est pas un argument pour « tout automatiser ». C’est un rappel : la conformité n’est crédible que si elle est prouvable, tenue à jour, et reliée au réel (systèmes, rôles, journaux, décisions). Dans cet article, vous allez structurer une automatisation de la conformité centrée DPO, avec des garde-fous, un registre dynamique et des preuves exploitables en audit.

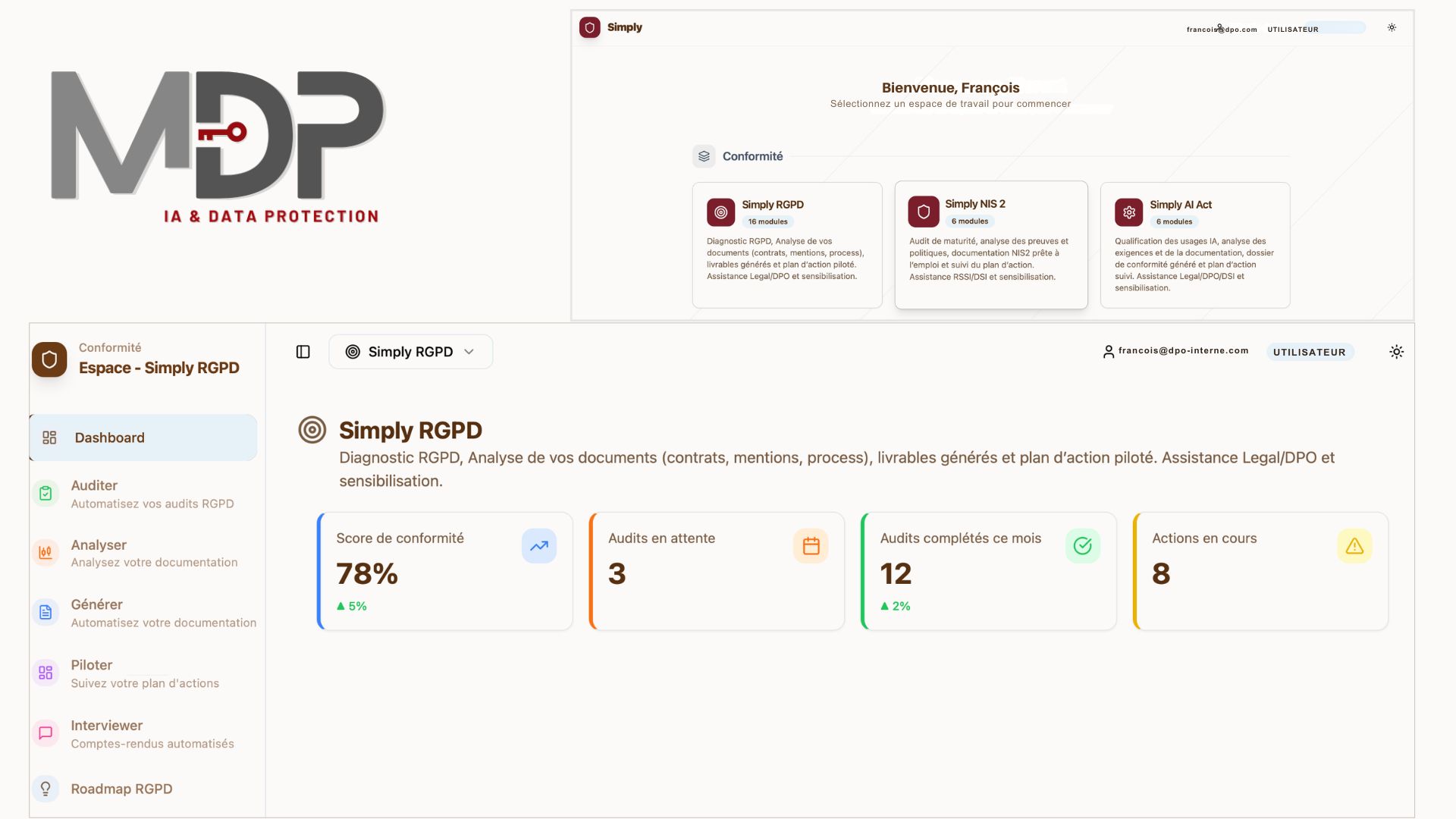

Pour cadrer la démarche côté produit, partez des fonctionnalités attendues d’un logiciel DPO complet et des intégrations disponibles dans votre organisation.

L’essentiel en 30 secondes

1) Automatisez d’abord ce qui génère de la friction et des preuves (registre, droits, incidents), pas ce qui « fait joli ».

2) Connectez les référentiels (identités, actifs, fournisseurs, journaux) pour éviter le registre « hors-sol ».

3) Encadrez l’automatisation par des seuils, des validations et une piste d’audit horodatée.

4) Mesurez avant/après avec des indicateurs simples : délais, charge, complétude, couverture des risques.

Une fois le contexte posé, commencez par verrouiller le périmètre, les responsabilités et les accès.

Poser les fondations : périmètre, responsabilités et accès

Outils disponibles, accès et intégrations prioritaires

L’automatisation de la conformité ne commence pas par des règles, mais par la réalité de votre système d’information et de votre organisation. Un logiciel devient efficace quand il lit et recoupe les mêmes sources que vos équipes : annuaire des identités, inventaire applicatif, référentiels métiers, gestion des fournisseurs, et journaux de sécurité.

Voir aussi notre article : logiciel pour sécuriser vos données de santé.

Fixez une règle simple : aucune donnée « critique conformité » ne doit être saisie deux fois. Si un responsable d’application maintient déjà un référentiel d’actifs, le registre doit l’exploiter. Si les habilitations sont gérées ailleurs, le registre ne doit pas les recopier, mais les référencer et tracer la preuve. Retrouvez également notre analyse complète : adapter votre politique de conservation des données.

Cadrez aussi l’objectif de preuve : répondre dans les délais, produire l’historique et démontrer la maîtrise. Par exemple, le RGPD impose de répondre aux demandes d’exercice des droits « au plus tard dans un délai d’un mois ». Règlement (UE) 2016/679 (RGPD) Voir aussi : impacts du Data Act sur la gestion des données.

Temps estimé, difficulté et checklist de départ

Pour une organisation multi-sites, comptez une mise en mouvement en 2 à 6 semaines si les accès existent, et davantage si l’inventaire applicatif est incomplet. Le niveau de difficulté dépend rarement du logiciel. Il dépend des droits d’accès, de la qualité des données, et des arbitrages de risques.

Checklist minimale avant d’automatiser (sinon vous industrialisez l’erreur) :

- Données : référentiel applications, référentiel traitements, référentiel personnes/structures, référentiel fournisseurs, référentiel durées de conservation.

- Rôles : DPO, relais métiers, responsables de traitement, responsables d’applications, sécurité, juridique, achats.

- Droits : accès en lecture/écriture, séparation des rôles, validation formelle des champs sensibles.

- Journaux : traçabilité des modifications, horodatage, identité du contributeur, justification, historique des décisions.

- Sponsor direction : arbitrages documentés sur les risques résiduels et les priorités.

Automatiser sans référentiels fiables dégrade la conformité : vous gagnez du volume et perdez la preuve.

Décidez dès le départ ce qui doit être « prouvable » en audit : délai, validation, justification, historique.

Avec ce socle, vous pouvez maintenant choisir quoi automatiser en premier, sans vous disperser.

Prioriser l’automatisation : obligations, frictions et risques

Inventorier obligations, flux et livrables DPO à forte friction

La meilleure priorisation n’est pas « RGPD d’abord ». C’est « preuves d’abord ». Listez vos livrables DPO qui consomment du temps et génèrent des erreurs : registre, analyses d’impact (AIPD), gestion des fournisseurs, demandes d’exercice des droits, gestion des incidents, sensibilisation ciblée, et comptes rendus de gouvernance. Retrouvez également notre analyse complète : évolutions des logiciels face au RGPD.

Ensuite, associez à chaque livrable trois variables simples : fréquence, variabilité, et coût de la non-qualité (retard, incohérence, absence de justificatif). L’objectif est d’identifier le point de bascule où l’automatisation réduit le risque et la charge, sans créer d’opacité.

Pour l’alignement réglementaire, ancrez votre calendrier. La directive NIS2 devait être transposée par les États membres au plus tard le 17 octobre 2024, ce qui a accéléré les exigences de gouvernance et de gestion des incidents cyber. Commission européenne (NIS2).

Segmentation risques/effort et trajectoire 2026 (RGPD, NIS2, DORA)

La conformité DORA est devenue pleinement applicable à partir du 17 janvier 2025 : en 2026, beaucoup d’acteurs renforcent la gestion des risques liés aux prestataires numériques, la résilience et l’auditabilité. Règlement (UE) 2022/2554 (DORA) Pour approfondir ce sujet, consultez notre article mise en conformité avec l’AI Act.

Même si vous n’êtes pas un établissement financier, la logique DORA (preuves, tests, dépendances fournisseurs, continuité) est un excellent standard interne pour sécuriser vos projets numériques. Appliquez-la aux traitements à forte criticité, aux gros volumes de données, et aux processus récurrents.

Flux : Liste des livrables DPO → Score « risque » (données sensibles, volume, exposition) → Score « friction » (temps, relances, reprises) → Estimation effort d’intégration → Décision : automatiser / standardiser / garder manuel → Définition des preuves attendues.

| Processus | Gain typique | Risque si mal automatisé | Garde-fou recommandé |

|---|---|---|---|

| Registre | Complétude + preuve d’actualité | Registre incohérent « hors-sol » | Synchronisation + contrôles de cohérence |

| AIPD | Délai réduit, décisions traçables | Biais de notation, faux « feu vert » | Jalons d’approbation et seuils |

| Droits RGPD | Moins de relances, délais maîtrisés | Mauvaise identité, divulgation | Vérification d’identité + double validation |

Priorisez ce qui produit des preuves et des délais, pas ce qui produit des documents.

Une automatisation réussie commence par une grille simple « risque × friction × effort ».

Après la priorisation, l’étape la plus structurante consiste à connecter les bons systèmes, au bon niveau de profondeur.

Connecter les systèmes : du registre « déclaré » au registre « démontré »

Cartographier les sources : métiers, hébergé, sur site

Votre registre ne doit pas dépendre d’une mémoire individuelle. Il doit dépendre de référentiels identifiés, avec des propriétaires et des règles de qualité. Cartographiez vos sources par catégories : identités, actifs et applications, fournisseurs, ressources humaines, relation client, support informatique, sécurité, et référentiels métiers.

Ne cherchez pas l’exhaustivité tout de suite. Cherchez la « colonne vertébrale » : (1) qui accède, (2) à quoi, (3) via quelle application, (4) pour quelle finalité, (5) avec quel fournisseur et quelles garanties.

Connecteurs cibles et modèle de données commun

Les intégrations les plus rentables concernent généralement : gestion des identités et des accès (IAM), gestion des services informatiques (ITSM), gestion des événements de sécurité (SIEM), référentiel ressources humaines, et relation client (CRM). L’enjeu n’est pas l’intégration « technique ». C’est la mise en correspondance de champs, d’identifiants et de définitions (dictionnaire de données).

Un indicateur terrain utile pour décider du niveau d’automatisation : IBM indique qu’un usage étendu de l’IA et de l’automatisation en sécurité accélère la détection et la maîtrise d’un incident de 98 jours en moyenne, comparé à l’absence de ces technologies. IBM (Cost of a Data Breach 2024)

Détecter doublons et échecs de synchronisation

Une automatisation fiable sait dire « je ne sais pas ». Définissez des alertes de synchronisation : échecs d’import, conflits d’identifiants, doublons sur les applications, et divergences sur les propriétaires. Chaque échec doit créer une tâche de correction attribuée, datée, et clôturée.

Champs minimum à standardiser dans un registre dynamique

Pour fiabiliser l’automatisation de la conformité, chaque traitement doit être documenté avec des champs homogènes, exploitables et vérifiables.

À retenir :

Sans dictionnaire de données, l’intégration fabrique des incohérences rapides et invisibles.

Votre automatisation doit détecter les divergences et les transformer en tâches traçables.

Une fois les connexions établies, vous pouvez rendre le registre vivant, versionné et exploitable en audit.

Structurer un registre dynamique : historique, preuves et sous-traitants

Registre vivant, gestion de versions et piste d’audit

Un registre crédible n’est pas un fichier. C’est un système d’enregistrement, avec une gestion de versions et un historique de décisions. Concrètement, chaque modification doit conserver : l’auteur, l’horodatage, le champ modifié, et la justification. Cela transforme le registre en « preuve d’actions » plutôt qu’en photographie périmée.

Interface du logiciel SimplyRGPD permettant aux DPO de piloter audits, conformité et plans d’actions depuis un tableau de bord centralisé.

La logique est la même que pour les demandes d’exercice des droits : vous devez pouvoir démontrer votre capacité à répondre dans le délai, typiquement d’un mois prévu par le RGPD. Règlement (UE) 2016/679 (RGPD)

Champs obligatoires, sous-traitants et conservation des preuves

Standardisez des modèles par famille de traitements (ressources humaines, usagers, élèves, donateurs, clients, support). Imposer des champs obligatoires évite les registres « remplis à 70% ». Pour les fournisseurs, imposez au minimum : rôle (sous-traitant / responsable conjoint), localisation, sous-traitance ultérieure, mesures de sécurité, et références contractuelles.

Côté conservation, distinguez : (1) preuves de gouvernance (comités, arbitrages), (2) preuves opérationnelles (journaux, validations), (3) preuves juridiques (clauses, analyses). Appliquez une politique de conservation cohérente avec vos obligations sectorielles et vos risques, et rendez-la contrôlable.

Le registre dynamique doit prouver « qui a fait quoi, quand, et pourquoi ».

La gestion des sous-traitants devient robuste quand elle est intégrée au registre, pas tenue à part.

Après le registre, l’accélérateur le plus visible pour les équipes est l’industrialisation des AIPD, sans perdre la maîtrise humaine.

Industrialiser les AIPD : protection des données dès la conception, sans usine à gaz

Questionnaires adaptatifs et notation des risques

Une AIPD efficace n’est pas un document long. C’est une décision argumentée, reproductible, et traçable. Automatisez la collecte d’informations avec des questionnaires adaptatifs : les questions changent selon le type de traitement, les données (santé, mineurs, localisation), les volumes, et les transferts éventuels.

Ensuite, appliquez une notation des risques lisible. Elle doit être expliquée, contestable, et liée à des exigences de minimisation : réduction des champs collectés, réduction des accès, réduction des durées, et sécurisation renforcée. Le résultat attendu n’est pas « score ». C’est une liste d’actions imposées, suivies, et vérifiées.

Jalons d’approbation et intégration aux changements du SI

Le point faible classique est l’oubli : nouvelle application, nouvelle finalité, nouveau fournisseur, nouveau connecteur. Pour éviter cela, rattachez l’AIPD aux changements du système d’information. À chaque changement significatif, le logiciel DPO doit déclencher une revue : registre, risques, sous-traitants, mesures de sécurité, et preuves.

En cas d’incident, le RGPD fixe un délai de notification à l’autorité de contrôle « si possible, 72 heures au plus tard » après en avoir pris connaissance. Règlement (UE) 2016/679 (RGPD)

Ce délai devient votre boussole : si vos AIPD et vos registres ne permettent pas d’identifier vite les périmètres et les contacts, vous subissez l’événement au lieu de le maîtriser.

Flux : Idée de projet → pré-qualification (données, finalités, fournisseur) → registre créé/lié → questionnaire AIPD adaptatif → exigences automatiques (minimisation, accès, conservation) → validations (métier, sécurité, juridique, DPO) → mise en production → revue périodique et déclencheur sur changement.

Une AIPD industrialisée produit des actions vérifiables, pas seulement des textes.

L’automatisation doit être reliée aux changements : sinon vous gérez le passé, pas le présent.

Quand les AIPD sont structurées, le chantier suivant consiste à tenir les délais sur les droits RGPD et à documenter les incidents sans perdre de temps.

Orchestrer droits RGPD et incidents : délais, relances et preuves

Collecte, qualification et tableaux de bord

Centralisez les demandes d’exercice des droits dans un point d’entrée unique, puis qualifiez-les : identité, droit invoqué, périmètre, systèmes concernés, et urgence. L’automatisation utile ici est la réduction des allers-retours, grâce à des formulaires intelligents, des pièces justificatives demandées au bon moment, et une orientation vers les bons contributeurs.

Le RGPD fixe un délai de réponse d’un mois pour les demandes, ce qui rend indispensable un pilotage par échéances, relances, et escalades. Règlement (UE) 2016/679 (RGPD)

Modèle d’engagements de délai en « dossiers » et gestion des violations

Évitez les suivis par courriel. Utilisez des dossiers horodatés, avec des statuts normalisés, des responsabilités et des pièces jointes. Exemple de modèle minimal :

Modèle de suivi des demandes RGPD et des violations

Pour éviter les suivis dispersés par courriel, chaque demande doit être suivie dans un dossier horodaté, avec un statut clair, un responsable identifié et des preuves conservées.

Pour les incidents, l’automatisation doit créer un paquet de preuves : chronologie, systèmes impactés, données concernées, décisions, notifications et mesures correctives. Le délai de 72 heures RGPD impose une collecte rapide et structurée. Règlement (UE) 2016/679 (RGPD)

Le pilotage des droits repose sur des échéances, des relances et une preuve d’identité maîtrisée.

Le pilotage des incidents repose sur une chronologie et des preuves, pas sur des échanges dispersés.

À ce stade, vous avez automatisé des flux sensibles. Il faut maintenant sécuriser l’ensemble par des contrôles humains et des tests de scénarios d’échec.

Fiabiliser l’automatisation : contrôle humain, exceptions et qualité

Seuils, validations obligatoires et gestion des exceptions

Le risque majeur de l’automatisation conformité est la sur-automatisation : répondre trop vite, sur un périmètre incomplet, ou sans vérification d’identité. Définissez des seuils qui déclenchent une validation obligatoire : données sensibles, mineurs, volume élevé, transfert hors UE, incident de sécurité, ou conflit sur la base légale.

Formalisez un circuit d’exception. Une exception n’est pas un contournement, c’est une décision documentée avec un risque résiduel. Votre logiciel doit tracer l’exception, sa durée, son responsable et sa justification, puis provoquer une revue.

Tests, continuité et arbitrage coûts / dette de conformité

Testez comme vous testeriez un processus métier critique : scénarios d’échec d’intégration, indisponibilité d’un référentiel, doublons, droits insuffisants, et surcharge de demandes. La continuité est une exigence implicite : si l’automatisation tombe, vous devez conserver la capacité à répondre, notamment sur les délais RGPD d’un mois et de 72 heures. Règlement (UE) 2016/679 (RGPD)

Enfin, pilotez la dette de conformité : chaque traitement non cartographié, chaque fournisseur non qualifié, chaque application sans propriétaire augmente vos risques. L’automatisation doit rendre cette dette visible, priorisée, et attribuée.

Gardez un contrôle humain sur les cas à forts risques, sinon vous automatisez l’erreur.

Testez les échecs d’intégration : la conformité se joue dans les cas limites.

Une automatisation fiable doit ensuite se démontrer : critères d’acceptation, paquet d’audit et résultats mesurables.

Prouver, auditer, mesurer : de la conformité déclarée à la conformité démontrée

Vérifications bout en bout et paquet d’audit réutilisable

Définissez des critères d’acceptation concrets par processus : complétude du registre, traçabilité des décisions, délais respectés, et preuves disponibles en autonomie. L’objectif est de produire un paquet d’audit réutilisable : extraits horodatés, historique des changements, liste des accès, preuves d’information, décisions d’AIPD, et preuves de gestion des incidents.

Sur les incidents, la contrainte de 72 heures RGPD rend indispensable une extraction immédiate des preuves. Règlement (UE) 2016/679 (RGPD)

KPI avant/après et matrice de correction immédiate

Mesurez peu, mais mesurez bien : délai moyen de qualification, délai moyen de réponse, taux de complétude du registre, taux de traitements avec sous-traitants qualifiés, et taux de preuves disponibles sans recherche manuelle. En 2026, les organisations performantes traitent la conformité comme un système de gestion, pas comme une production documentaire.

| Symptôme de non-conformité | Cause fréquente | Correctif immédiat | Preuve attendue |

|---|---|---|---|

| Registre incomplet | Référentiels non connectés | Synchroniser actifs + propriétaires | Historique des imports + corrections |

| Délais droits dépassés | Relances absentes, contributeurs flous | Échéances + escalades automatiques | Chronologie du dossier et pièces |

| AIPD « décorative » | Aucune action imposée | Transformer en exigences vérifiables | Liste d’actions + validation + contrôle |

| Fournisseurs non maîtrisés | Contrats sans traçabilité | Référentiel fournisseur + revues | Références contractuelles + mesures |

Un paquet d’audit se prépare au fil de l’eau : si vous le fabriquez à la demande, il sera fragile.

Les KPI doivent mesurer délais, charge et preuves disponibles, pas le volume de documents.

Vous avez la méthode ; reste à répondre aux questions qui reviennent toujours quand on orchestre la conformité au quotidien.

FAQ : orchestration de la conformité par automatisation

Quels processus prioriser pour des gains rapides ?

Priorisez registre, demandes d’exercice des droits et gestion des incidents, car ils combinent récurrence, délais et besoin de preuves. Le RGPD impose un mois pour répondre aux demandes et, en cas de violation, une notification « si possible » sous 72 heures : ces contraintes rendent l’automatisation immédiatement utile quand elle apporte traçabilité et relances. Règlement (UE) 2016/679 (RGPD)

Pourquoi l’automatisation améliore-t-elle vraiment la conformité ?

Parce qu’elle réduit l’écart entre la réalité (accès, applications, fournisseurs, journaux) et la documentation. Une conformité crédible se prouve par l’historique, l’horodatage et la cohérence. En parallèle, l’automatisation appliquée à la sécurité réduit le temps et les coûts liés aux incidents selon IBM, ce qui renforce la capacité à tenir les délais réglementaires. IBM (Cost of a Data Breach 2024)

Combien de temps faut-il pour voir un impact mesurable ?

Vous pouvez mesurer un impact en 30 à 90 jours si vous ciblez un périmètre clair, avec des référentiels disponibles. Les indicateurs les plus rapides à améliorer sont : délai de qualification des demandes, taux de complétude du registre sur un domaine, et disponibilité des preuves. La clé est de limiter les intégrations au « nécessaire » pour produire des preuves fiables.

Quel est le risque principal d’une sur-automatisation ?

Le risque principal est une réponse « rapide mais fausse » : mauvais périmètre, mauvaise identité, ou absence de justification. Sur les droits, cela peut conduire à une divulgation ; sur les incidents, à une chronologie incomplète ; sur les AIPD, à des validations trop mécaniques. Gardez des validations obligatoires sur les cas à forts risques et tracez les exceptions.

Quel niveau de contrôle humain faut-il conserver, concrètement ?

Conservez un contrôle humain dès qu’il existe un enjeu de décision : base légale, minimisation, transferts, sous-traitance, et incidents. L’automatisation doit préparer la décision (collecte, cohérence, preuves), pas la remplacer. Un bon repère : si la situation peut engager la responsabilité et doit être justifiée en audit, imposez une validation et une justification horodatées.

Pour terminer, mettez la méthode en rythme avec une feuille de route courte, puis stabilisez la gouvernance.

Feuille de route 30/60/90 jours : soulager le DPO et tenir 2026

Quick wins (30 jours), standardisation (60 jours), industrialisation (90 jours)

Votre objectif n’est pas de « finir le RGPD ». Votre objectif est d’installer un système de gestion de la conformité qui tient dans le temps, y compris quand les équipes changent et que les projets s’accélèrent. En 2026, la pression sur la cyber-résilience et les fournisseurs augmente, notamment sous l’influence de NIS2 et DORA : l’auditabilité et la preuve deviennent des exigences de gestion. Règlement (UE) 2022/2554 (DORA)

| Horizon | Objectif | Actions | Résultat mesurable |

|---|---|---|---|

| 30 jours | Réduire la friction | Point d’entrée unique droits + dossiers horodatés + relances | Délai de qualification en baisse, preuves centralisées |

| 60 jours | Standardiser | Modèles registre + dictionnaire + référentiel fournisseurs | Complétude registre, baisse des divergences |

| 90 jours | Industrialiser | AIPD adaptatives + jalons d’approbation + paquet d’audit | Décisions traçables, audit plus rapide, KPI stabilisés |

Votre garde-fou durable : une gouvernance légère mais régulière (revue mensuelle des KPI, revue trimestrielle des risques, revue semestrielle des fournisseurs), avec des arbitrages direction documentés.

La feuille de route doit produire des preuves et des délais maîtrisés dès 30 jours.

Stabilisez modèles, dictionnaire et fournisseurs avant d’élargir le périmètre.

Vous n’avez pas besoin de plus de documents : vous avez besoin d’un registre vivant, de décisions traçables et d’une preuve disponible en continu. L’automatisation améliore la conformité quand elle connecte vos référentiels, impose des champs obligatoires, déclenche des validations sur les cas à forts risques et transforme chaque action en élément auditable. Lancez petit, mesurez vite, puis étendez par domaines. Votre DPO y gagne du temps, et votre direction y gagne une maîtrise démontrable des risques et des données.